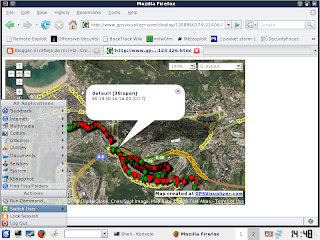

Como ya venia anunciando, hoy comenzaremos con algo que es resulton y friki. Un poco de wardriving aderezado por los datos que nos ofrece un GPS.

Hoy dia podemos encontrar receptores GPS bluetooth por menos de 40 Euros.

Las intrucciones las dare para las dos tarjetas wireless que he utilizado:

Una Alfa con chipset RT8187 y una Ubiquity con chipset Atheros.

Estos comandos se han utilizado sobre Backtrack3 y Wifislax sin problemas.

El primer paso será insertar algun receptor bluetooth USB en el portatil o utilizar el que tenga ya integrado. Para activarlo deberemos de utilizar el siguiente comando desde una consola de administrador:

#hciconfig hci1 up

Con esto ya dispondriamos del dispositivo llamado hci1.

El siguiente paso será utilizar la herramienta hciscan para escanear el entorno bluetooth y encontrar nuestro dispositivo GPS bluetooth. Para ello:

#hcitool scan

Otra opción seria utilizar la herramienta sdptool para detectar dispositivos bluetooth con los perfiles de linea serie disponibles (ya que sera este el perfil bluetooth que utilizaremos para realizar la conexion entre el modulo GPS y nuestro portatil.

El comando se deberá utilizar de la siguiente manera:

#sdptool search sp

Una vez obtenido el resultado del comando previamente ejecutado deberemos editar con cualquier editor el fichero de configuracion del stack bluetooth del portatil. Dicho fichero se encuentra en la ruta /etc/bluetooh/rfcomm.conf

En dicho fichero se deberan añadir: canal en el que funciona el puerto serie, MAC del dispositivo GPS con el que queremos realizar la conexion serie.

El fichero una vez editado debera quedar parecido al mostrado en las siguientes lineas:

rfcomm0

bind yes;

device "MAC del receptor";

channel "canal";

comment “Serial Port”;

Una vez editado el fichero se debera conectar con el dispositivo mediante el siguiente comando:

#rfcomm connect 0

De esta manera se logra lanzar la conexion del puerto serie.

Lo siguiente sera activar el Daemon de GPS con los parametros correctos (Que en este caso seria el nombre del puerto serie que recientemente hemos puesto en marcha.

Para ello:

#gpsd –f /dev/rfcomm0

Llegados a este punto y para comprobar que el puerto serie esta funcionando correctamente se podria utilizar el comando:

#tail –f /dev/rfcomm0

para comprobar que efectivamente aparecen datos NMEA emitidos por el receptor GPS en consola.

El siguiente paso sera configurar Kismet par que sea capaz de utilizar los datos que va escupiendo nuestro lindo GPS.

Para ello.... editaremos el archivo de configuración de Kismet que se encuentra en la ruta: /usr/local/etc/kismet.conf

Añadiendo en el caso de querer configurar la tarjeta Alfa:

source=rt8180,wlan0,ALFA

o lo siguiente en el caso de querer configurar la tarjeta Ubiquiti:

source=madwifi_ag,wifi0,Atheros

Una vez editado y guardados los cambios lo proximo será lanzar kismet de la siguiente manera:

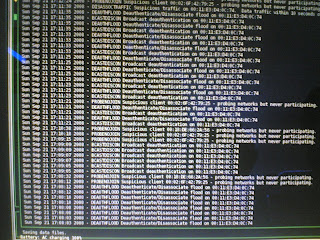

#kismet (que complicado comando!)

Y con esto y un bizcocho.... deberiamos de tener Kismet funcionando al 100%

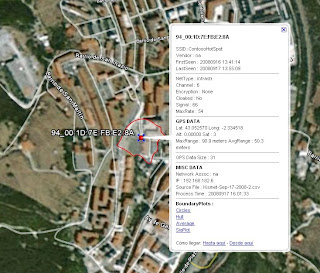

Una vez hallamos gastado suficiente gasolina, recogeriamos nuestros frutos de la carpeta root:

Kismet-fecha.csv

Kismet-fecha.dump

Kismet-fecha.gps

Kismet-fecha.network

Kismet-fecha.weak

Kismet-fecha.xml

Y hasta aqui puedo leer. Otro dia como tratar los datos que hemos obtenido.

Un saludo y espero que os sirva para vuestros fines...

.jpg)